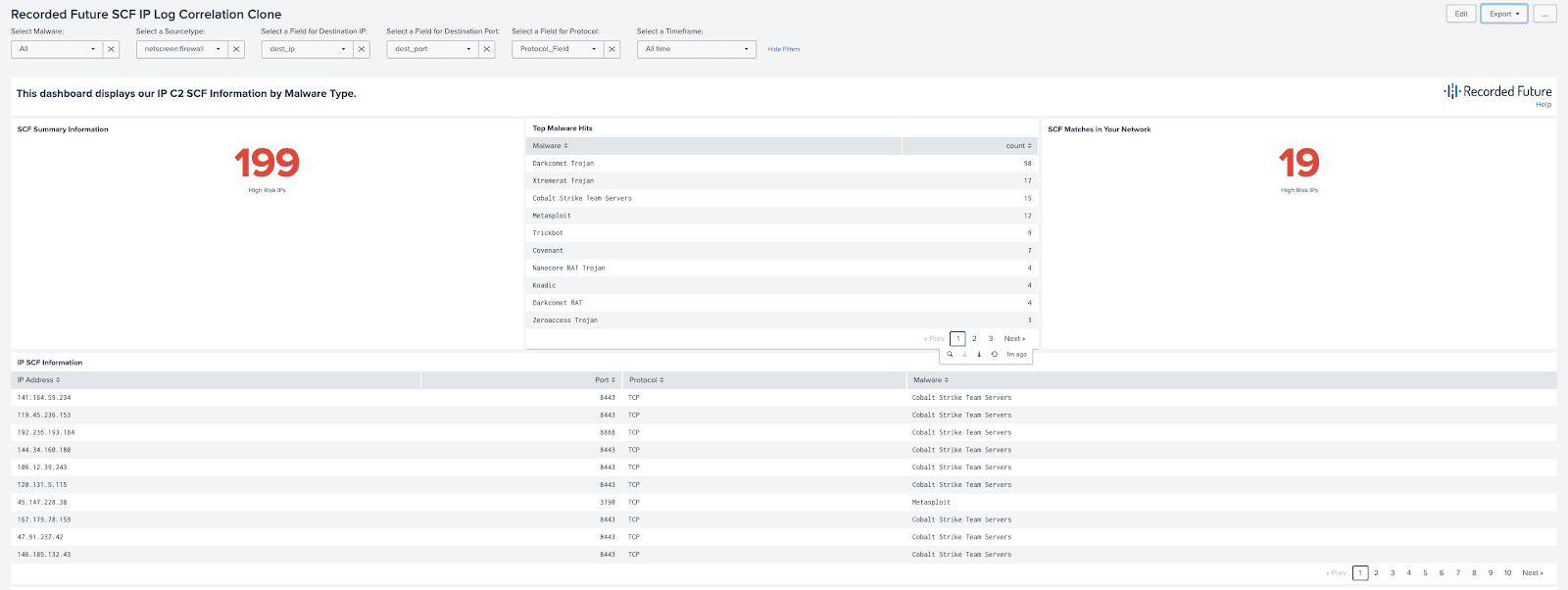

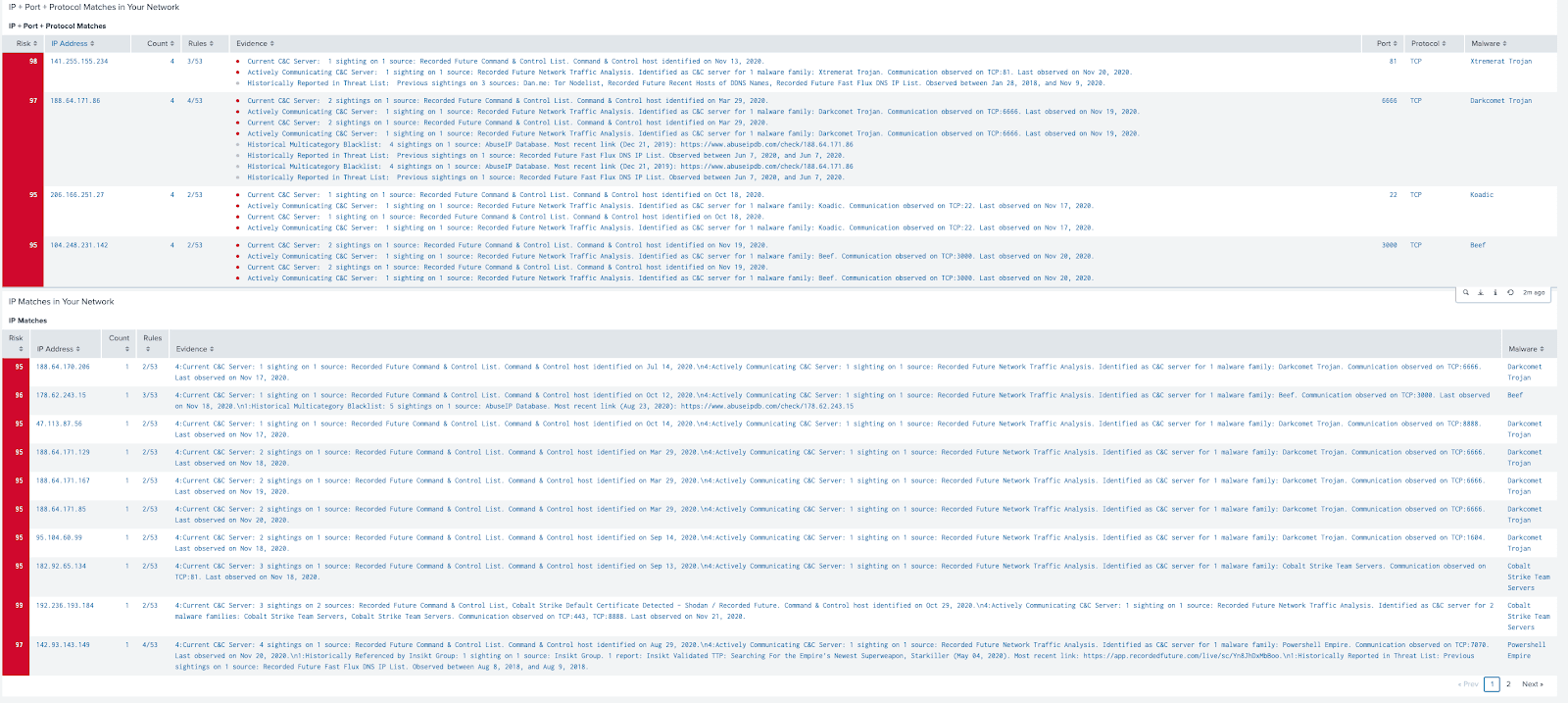

C2 Communicating IPs SCF Splunkダッシュボード

Recorded Future インターネットスキャン インターネットホストに関するライブ情報を収集し、 ネットワークトラフィック分析 攻撃者と被害者が攻撃を構築、ステージング、および開始する際に、その中間点を観察します。 コマンド&コントロールデータセットは、これら2つの方法を融合して、陽性のC2としてスキャンしたIPを特定して追跡し、通信を観察して、C2が感染したマシンとどのように相互作用しているか、および敵対者によって制御されているかを理解します。Splunkでこのデータを活用することで、 ログ内のネットワークアクティビティを、特定のポートやプロトコル上のコマンド&コントロールインフラストラクチャと高い信頼性で関連付け、特定のマルウェアファミリーに結び付けることができます。

これにより、次の2つの目標に向けて取り組むことができます。

- 関連するポートやプロトコルを介した既知のC2 IPとの通信を検出します。

- 特定のマルウェアに関連する可能性のあるアクティビティのハンティング。

このダッシュボードにより、クライアントは、C2 Communicating IPs SCFに含まれるメタデータを活用することで、ネットワークトラフィックログと既知のC2インフラストラクチャ間のより高い信頼性と忠実度の相関関係を検出できます。 また、この情報を記録された将来のリスクスコアおよび証拠の詳細と組み合わせて、アナリストがIPアドレスに関する詳細な洞察を提供します。 最後に、ユーザーは、検索している特定のアクティビティがある場合、マルウェアの亜種に基づいて結果をフィルタリングできます。

技術的な観点から見ると、統合には次のものが含まれ、構成する必要があります。

- C2 Communicating IPs SCFフュージョン ファイルをリスクリスト形式に変換し、メタデータをRecorded Future App for Splunkに追加

- C2 SCF 相関ダッシュボード XML コード

このサービスを実装するには、脅威モジュールまたはブランドインテリジェンスモジュール、Splunk統合、および2つのプロフェッショナルサービスクレジットが必要です。 統合サポートまたはプレミアムサポートの対象となる継続的なサポート。 ご不明な点がございましたら、インテリジェンス・サービス・コンサルタントにお問い合わせください。