인텔리전스 카드 개요

인텔리전스 카드(™ )는 기술 지표, 멀웨어 제품군 또는 소프트웨어 취약성과 같은 특정 조사 주제와 관련된 필수 정보를 묶은 것입니다. 정보 카드는 분류의 시작점이며, 조사 과정에서 중요한 역할을 하는 구심점입니다.

각 엔티티 유형에는 인텔리전스 카드™ 가 있으며, 몇 가지 예가 아래에 나와 있습니다. 이 페이지의 나머지 부분에는 전부는 아니더라도 대부분의 정보 카드에서 볼 수 있는 일반적인 구성 요소에 대한 일반적인 설명이 포함되어 있습니다.

- IP 주소 - 개별 IP 및 IP 범위(CIDR)

- 도메인 - FQDN, 네임 서버, 메일 교환 등을 위한 도메인 및 DNS 이름입니다.

- 해시 - MD5, SHA-1, SHA256 해시 포함

- 취약성 - 주로 NIST NVD의 CVE 취약성

- 멀웨어 - 멀웨어 제품군 이름

- 위협 행위자 - 위협 행위자 그룹

- 위치 - 특정 도시와 관련된 위협 및 위험 정보

모든 유형에 걸쳐 인텔리전스 카드는 유사한 기본 정보 섹션을 제공합니다. 이 개요에서는 이러한 공통 섹션을 먼저 소개한 다음 특정 인텔리전스 카드 유형에 대한 세부 정보를 추가합니다.

제목

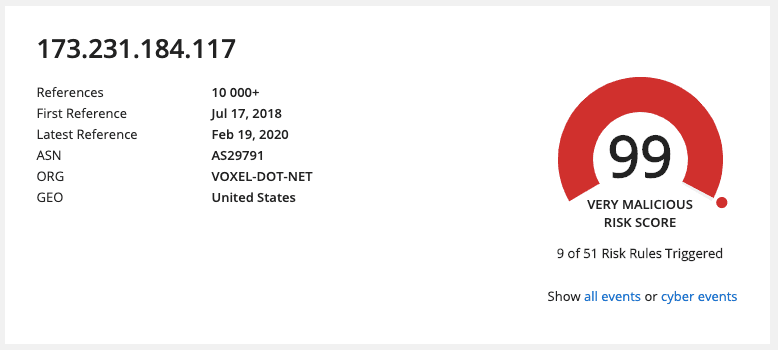

제목 섹션에서는 이 인텔리전스 카드(™)에 요약된 법인을 식별하고 해당 법인에 대한 보고가 관찰된 첫 날짜와 마지막 날짜를 제공합니다. 제목 섹션에서는 이 인텔리전스 카드의 데이터 내보내기 및 공유 링크 만들기 등의 작업도 제공합니다.

위험 점수

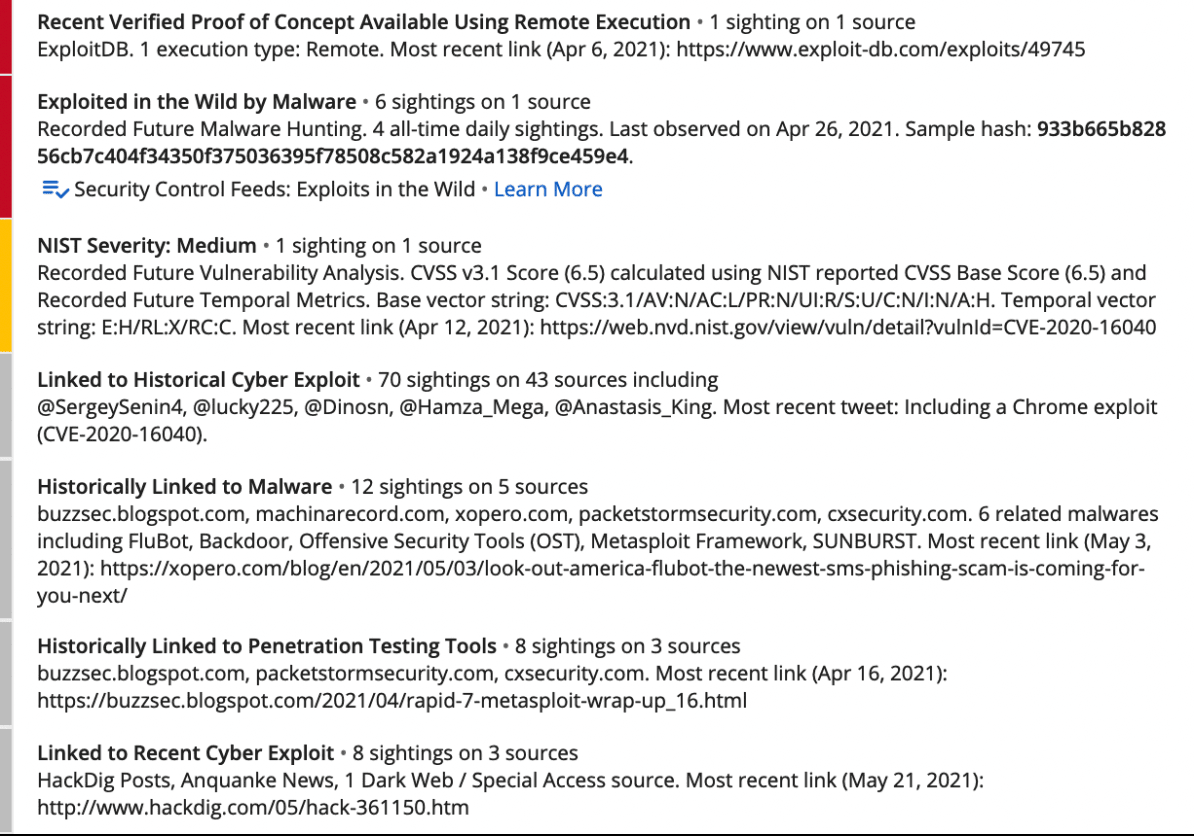

IP 주소, 도메인, 해시 및 취약점에 대한 위험 점수가 제공됩니다. 점수는 일련의 위험 규칙을 기반으로 합니다. 각 규칙은 특정 증거에 따라 트리거되며 독립적으로 만료될 수 있습니다. 위험 규칙의 입력 소스에는 Recorded Future의 기술 데이터 수집, 위협 피드, 보안 연구원 및 블로그, 소셜 미디어, 포럼 등을 포함한 100만 개 이상의 웹 소스에서 얻은 컨텍스트가 포함됩니다.

각 위험 규칙에는 심각도 수준이 있습니다. 엔티티의 위험 점수는 현재 트리거되는 가장 높은 심각도 위험 규칙에 따라 결정되는 구간으로 나뉩니다. 낮은 심각도 수준에서 트리거되는 추가 위험 규칙은 전체 위험 점수를 약간 증가시킵니다. 동일한 심각도 수준에서 여러 위험 규칙이 트리거되면 점수가 더 많이 상승하지만, 더 높은 심각도 수준을 위해 예약된 위험 점수 범위로 점수가 상승하지는 않습니다.

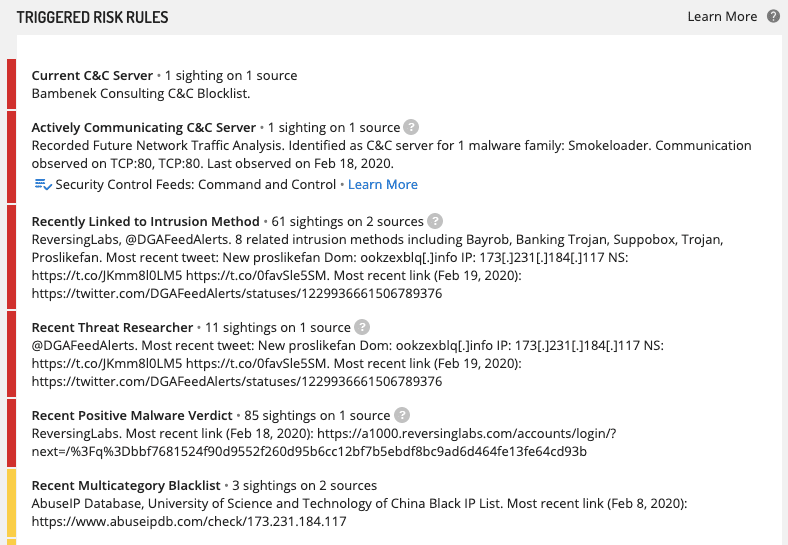

트리거된 위험 규칙에 대한 증거

인텔리전스 카드는 일반적으로 하나 이상의 보고 출처와 이러한 출처에서 게시한 문서로 연결되는 링크를 포함하여 각 위험 규칙에 대한 증거에 대한 투명성을 제공합니다.

트리거된 위험 규칙 및 증거(위의 예에서는 9개, 스크린샷에 6개가 표시됨) 외에도 기업의 위험을 평가하는 데 사용되는 총 위험 규칙의 수(위의 예에서는 51개)도 명시합니다. 정기적으로 새로운 위험 규칙을 추가하며, 해당 유형의 모든 엔티티에 대해 점진적으로 평가합니다. 이러한 업데이트 중에는 동일한 법인 유형에 다른 총 위험 규칙 수가 명시된 인텔리전스 카드가 표시될 수 있습니다.

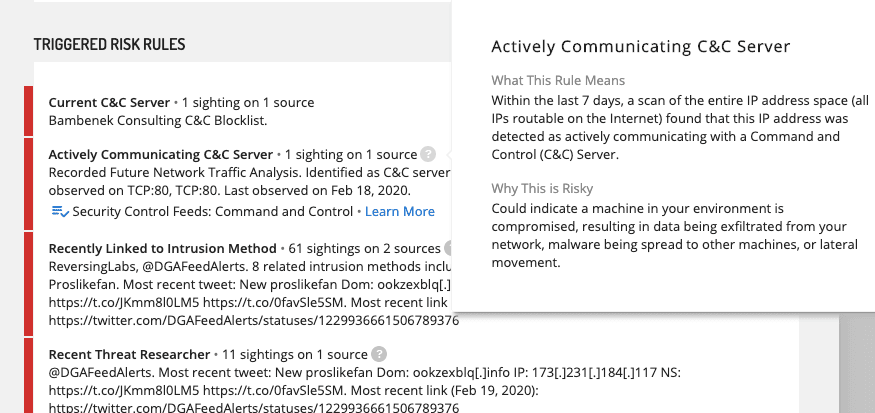

위험 규칙 안내

또한 인텔리전스 카드는 트리거된 위험 규칙의 로직과 사용 의도를 설명하는 지침을 제공합니다. 트리거된 위험 규칙 옆의 물음표 아이콘을 클릭하면 규칙이 트리거되는 시기, 해당 정보 또는 목격이 위험에 중요한 이유, 다음 단계인 위험 정보의 성격과 신뢰도에 적합한 권장 조치를 설명하는 지침을 볼 수 있습니다.

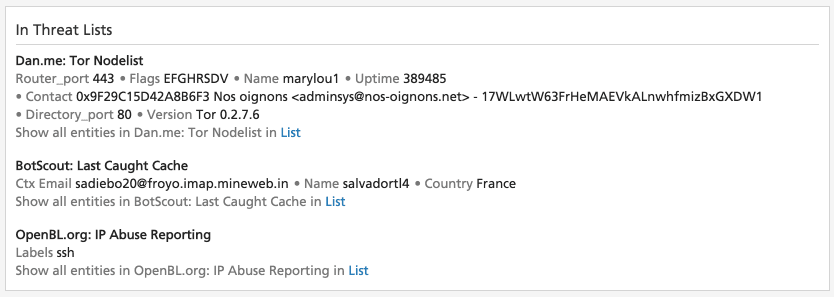

위협 목록

엔터티가 현재 하나 이상의 위협 목록에 포함되어 있는 경우, 이는 인텔리전스 카드에 반영됩니다. Recorded Future는 위협 목록 제공업체의 주기에 따라 매일 또는 더 자주 위협 목록의 업데이트를 추적합니다. 외부 위협 목록에서 엔티티가 제거되면 Recorded Future에 신속하게 반영되고 그에 따라 위험 규칙이 업데이트됩니다. 화이트리스트 및 완화 목록에 포함된 엔티티는 여기에도 해당 목록이 반영된다는 점에 유의하세요. 각 목록에 대한 설명은 여기에서 확인할 수 있습니다.

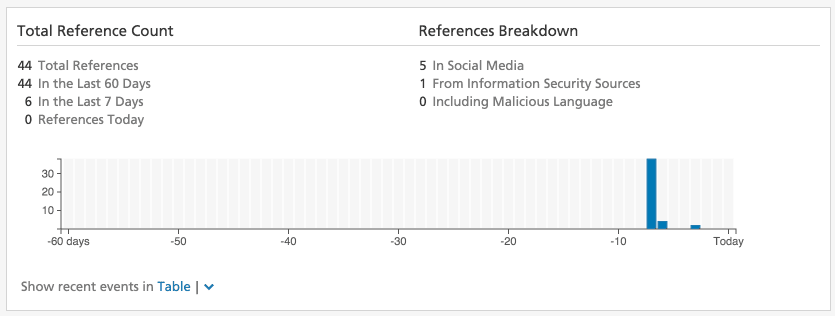

최근 이벤트 타임라인

기록된 미래에는 법인 관련 보고가 시간별로 정리되어 있으며, 인텔리전스 카드에는 지난 60일 동안의 보고 타임라인이 포함되어 있습니다.

멀웨어, 취약성 및 위협 행위자 인텔리전스 카드에는 두 개의 타임라인이 표시될 수 있습니다. 파란색으로 표시된 첫 번째 타임라인에는 지난 60일 동안 이 단체와 관련된 모든 보고된 이벤트가 요약되어 있습니다. 두 번째 타임라인에는 보고된 사이버 공격 및 사이버 익스플로잇 이벤트가 구체적으로 요약되어 있습니다. 사이버 이벤트 타임라인의 각 날짜는 해당 날짜의 해당 엔터티에 대한 사이버 위협 신호의 심각도에 따라 색상으로 구분됩니다.

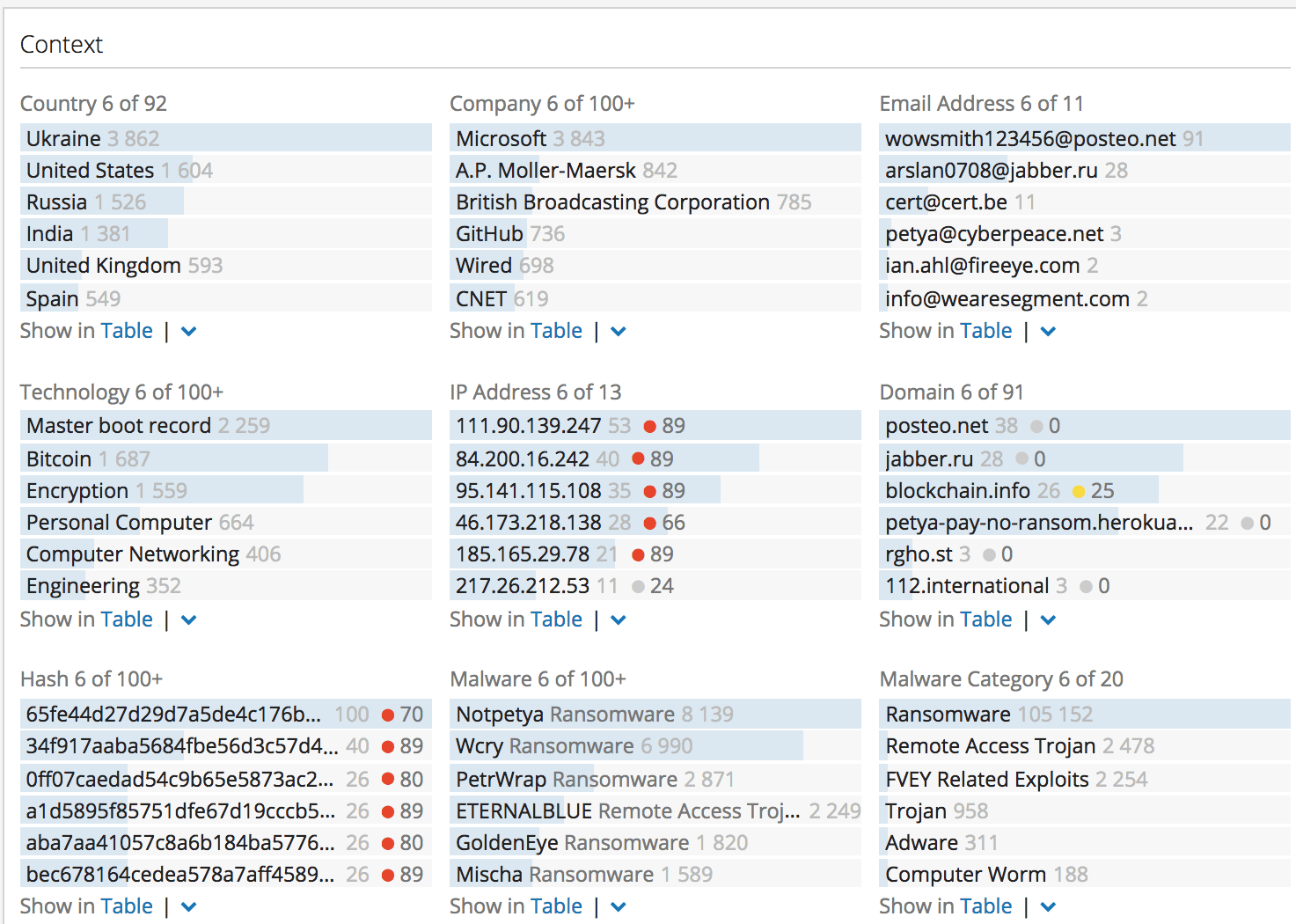

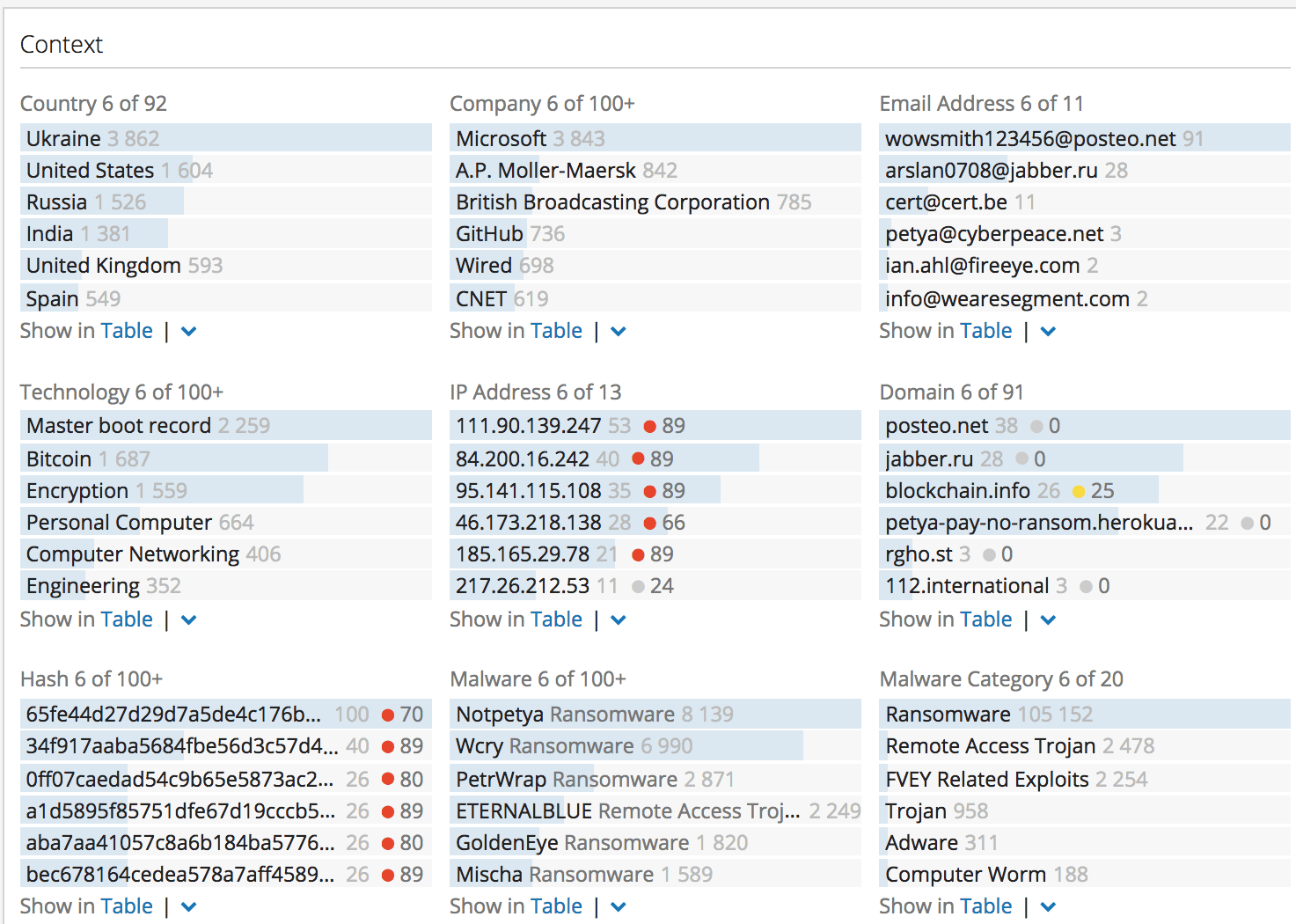

컨텍스트

이 목록에는 인텔리전스 카드의 기본 엔티티와 함께 보고된 다른 인프라 및 엔티티가 요약되어 있습니다. 문맥 섹션에는 동일한 문장이나 문서에서 인텔리전스 카드 개체와 이 섹션의 관련 개체에 대한 언급인 동시 발생이 기록됩니다. 동시 발생은 개체 간 연결의 성격이나 강도에 대한 어떠한 주장도 하지 않으며, 단지 함께 언급되었다는 사실만 언급합니다.

각 관련 엔티티의 파란색 막대의 길이는 기본 엔티티와 함께 언급되는 상대적인 빈도를 나타냅니다. 목록에서 관련 항목을 클릭하면 각 링크에 대한 특정 이벤트를 볼 수 있습니다. 표로 표시 작업을 클릭하면 인텔리전스 카드에 표시된 상단 목록 외에 더 많은 관련 엔티티를 볼 수 있습니다.

확장 기능

확장 프로그램은 인텔리전스 파트너의 콘텐츠로 인텔리전스 카드를 강화하는 통합 기능입니다.

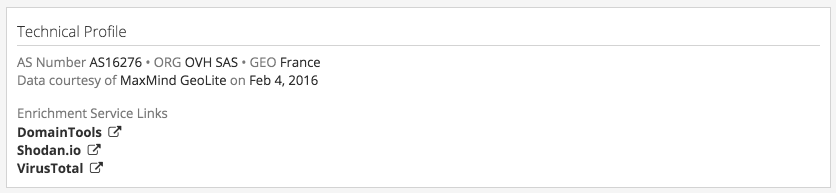

기술 프로필 및 강화 서비스 링크

보안 커뮤니티에 정보를 게시하는 여러 강화 서비스에 대한 편리한 탐색 링크가 포함되어 있습니다. 도메인 도구(도메인 등록 및 WHOIS), 쇼단(개방형 포트 및 서비스), VirusTotal(정적 또는 샌드박스 동작 분석을 통해 인프라에 연결된 멀웨어)이 여기에 포함됩니다.

최근 참조 및 첫 번째 참조

각 인텔리전스 카드는 보고 시간(가장 최근 보고 및 첫 번째 보고)을 기준으로 강조 표시되거나 이벤트 유형 또는 소스 그룹에서 가장 최근 보고로 강조 표시된 일련의 개별 참조 자료로 마무리됩니다. 여기에는 사이버 이벤트, 붙여넣기 사이트, 소셜 미디어, 정보 보안 소스, 지하 포럼 및 다크 웹 소스가 포함됩니다.

레코디드 퓨처는 오픈 웹, 기술 웹, 다크 웹, 전문가 리서치, 고객이 제공한 소스의 비정형 데이터를 머신러닝 및 자연어 처리 기술로 처리합니다. 최고 품질의 위협 인텔리전스를 보장하기 위해 엄격한 자동 및 수동 프로세스를 모두 갖추고 있지만, 인텔리전스 카드에 작은 오류나 잘못된 귀속이 있을 수 있습니다. 부정확한 데이터를 발견한 경우 데이터 검토 요청을 통해 정보를 개선할 수 있도록 도와주시면 전문 연구원이 검토를 진행합니다.

법인에 대한 큐레이션을 요청하고 누락된 정보가 최신 상태인지 확인하려면 해당 법인의 인텔리전스 카드로 이동하세요. 그런 다음 오른쪽 상단의 점 3개를 클릭하고 "데이터 문제 보고" > " 큐레이션 요청" 을 클릭합니다. 필요한 필드를 작성하고 큐레이션을 수행하는 데 도움이 될 수 있는 추가 정보를 포함하세요.

데이터가 부정확하다고 생각되면 "데이터 검토 요청" 옵션을 사용하여 추가 조사 및 후속 조치를 진행할 수 있습니다.

각 요청에는 전문 연구원이 특정 데이터 요소에 집중할 수 있도록 요청에 대한 정보를 최대한 많이 포함하시기바랍니다.